المحتوى

الفرق الرئيسي

يحتوي البرنامج الذي يتم استخدامه لإنشاء ضرر خاص للكمبيوتر وتعطيل الميزات الأخرى لجهاز الحوسبة هذا على تعريف البرامج الضارة. تصبح برامج التجسس برنامجًا يتيح للمستخدم الحصول على معلومات شخصية وبيانات اعتماد أخرى من جهاز الكمبيوتر الذي يبدأ العمل عليه ، وتأتي البيانات من أجهزة الإرسال من محرك الأقراص الثابتة المثبت على جهاز الكمبيوتر حيث يوجد.

رسم بياني للمقارنة

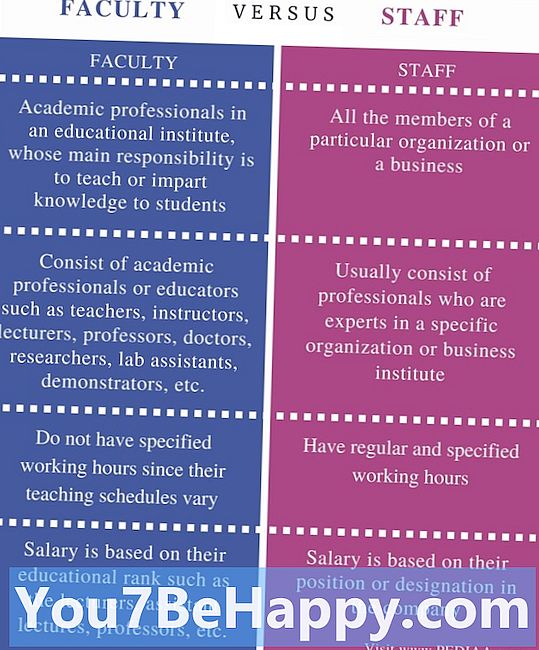

| أساس | البرمجيات الخبيثة | برامج التجسس |

| تعريف | برنامج يتم استخدامه لإنشاء ضرر خاص للكمبيوتر وتعطيل الميزات الأخرى لهذا الحوسبة. | برنامج يتيح للمستخدم الحصول على معلومات شخصية وبيانات اعتماد أخرى من جهاز الكمبيوتر الذي يبدأ العمل عليه ، وتأتي البيانات من أجهزة الإرسال من محرك الأقراص الثابتة المثبت على جهاز الكمبيوتر حيث يوجد. |

| العمل | يتسبب في ضرر لأجهزة الكمبيوتر المختلفة والويب حيث يريد المستخدم أداء مهام مختلفة ولكن لا يمكن ذلك بسبب الأخطاء. | يأخذ فقط البيانات ولا يسبب أي ضرر أو صعوبات للمستخدم. |

| طبيعة | يجعل نفسه مرئيًا ويظهر مرارًا وتكرارًا بينما يطلب من الناس تثبيت ملحقات مختلفة. | يعمل في الخلفية وفي معظم الأحيان ، لا يعرف الأشخاص وجوده. |

| علاقة | ليس كل البرامج الضارة تصبح برامج تجسس. | تصبح برامج التجسس نوعًا من البرامج الضارة. |

ما هي البرامج الضارة؟

يحتوي البرنامج الذي يتم استخدامه لإنشاء ضرر خاص للكمبيوتر وتعطيل الميزات الأخرى لجهاز الحوسبة هذا على تعريف البرامج الضارة. إنه يتعامل مع الأجهزة فقط بدلاً من البرنامج ، وبالتالي يخلق ضررًا دائمًا لأجهزة الكمبيوتر المحمولة وما إلى ذلك والتي يصعب إزالتها. العدوى هي نوع من البرامج الضارة أو "البرامج الخبيثة". هناك العديد من أنواع البرامج الضارة الموجودة في العالم المتقدم ؛ جميع تهدف إلى إحداث بعض الدمار. مصطلح البرمجيات الخبيثة هو انسحاب من برامج الانتقام. وضعت أساسا ؛ البرامج الضارة هي أي جزء من البرمجة التي تتألف من توقع حدوث إيذاء للمعلومات أو الأدوات أو الأفراد. قد تكون الطريقة التي تتعامل بها البرامج الضارة مع ضررها مفيدة في ترتيب نوع البرامج الضارة التي تديرها. هذا النوع من البرمجيات الخبيثة يحجب نفسه كبرمجة أصلية أو مدمج في برمجة زرقاء حقيقية ضاعت. تميل إلى التصرف بشكل متقن وجعل مقاطع ثانوية في أمانك للسماح لبرامج ضارة أخرى. يمكن اعتبار البرامج التي يتم تقديمها بشكل رسمي من قِبل المؤسسات برامج ضارة إذا كانت تعمل ضد مصالح عميل الكمبيوتر الشخصي. والحالة هي الجذور الخفية سوني. طروادة أدخلت في أقراص مدمجة بيعتها شركة سوني ، والتي أدخلت بهدوء وتخفيت على أجهزة الكمبيوتر الخاصة بالمشترين مع توقع تجنب النسخ المتماثل غير القانوني ؛ بالإضافة إلى ذلك ، قدمت تفاصيل بشأن نزعات استماع العملاء ، وأحدثت ثغرات أمنية عن طريق الخطأ تم إساءة استخدامها بواسطة برامج ضارة غير ذات صلة. كل الأشياء في الاعتبار ، يتم إجراء الإعلانات للحصول على استغلالها. من غير المحتمل أن لا ينطبق عليك ، فمن غير المحتمل أن تنقر عليه.

ما هي برامج التجسس؟

برنامج يتيح للمستخدم الحصول على معلومات شخصية وبيانات اعتماد أخرى من جهاز الكمبيوتر الذي يبدأ العمل عليه ، وتأتي البيانات من أجهزة الإرسال من محرك الأقراص الثابتة المثبت على جهاز الكمبيوتر حيث يوجد. لا يعمل على أي برنامج أو تطبيق ، ولكن بصمت ينقل البيانات من الجهاز الأساسي إلى الآخر. برامج التجسس هي نوع من البرامج الضارة التي تم تقديمها على جهاز كمبيوتر شخصي دون معرفة المالك ، مع مراعاة الهدف النهائي لجمع بيانات المالك الخاصة. تجنبت برامج التجسس بانتظام العميل لتجميع البيانات حول الاتصالات على شبكة الإنترنت. ضغطات المفاتيح تسمى خلاف ذلك تسجيل المفاتيح وكلمات المرور وغيرها من المعلومات المربحة. يمكن أن تؤثر برامج التجسس بالمثل على تنفيذ أي جهاز كمبيوتر عن طريق إدخال برامج إضافية ، أو تغيير شكل برنامج الويب ، أو تغيير إعدادات جهاز الكمبيوتر ، أو تقليل سرعات الارتباط ، أو تغيير الصفحة المقصودة ، أو حتى إزعاج سعة عضوية النظام بالكامل. تسمى البرامج التي تسجل ما تقوم به على الكمبيوتر الخاص بك برامج التجسس. يمكن الاستفادة منها لبعض الأغراض الأصيلة التي لا تشوبها شائبة ، ولكن الجزء المهيمن من برامج التجسس هو ضار. إن الهدف من ذلك هو في كثير من الأحيان التقاط كلمات المرور وإدارة الاعتمادات في الحساب وعناصر MasterCard الدقيقة - ومن ثم عبر الإنترنت إلى المحتالين. عندما تتم معالجة البرمجة التالية ، يمكن أن يكون هناك تأثير كبير على الحماية. على سبيل المثال ، إذا كان الهاتف الخليوي ملوثًا ببرامج تجسس متعددة الاستخدامات تم تحميلها جنبًا إلى جنب مع تطبيق خارجي ، فيمكن استخدام كاميرا الهاتف وجهاز الاستقبال للحفاظ على الحركة القادمة وتسجيل المكالمات الهاتفية وتسجيل الإجراءات المتغلّجة وضغط المفاتيح ، وفحص الشاشة منطقة مالك الهاتف.

الاختلافات الرئيسية

- يحتوي البرنامج الذي يتم استخدامه لإنشاء ضرر خاص للكمبيوتر وتعطيل الميزات الأخرى لجهاز الحوسبة هذا على تعريف البرامج الضارة. تصبح برامج التجسس برنامجًا يتيح للمستخدم الحصول على معلومات شخصية وبيانات اعتماد أخرى من جهاز الكمبيوتر الذي يبدأ العمل عليه ، وتأتي البيانات من أجهزة الإرسال من محرك الأقراص الثابتة المثبت على جهاز الكمبيوتر حيث يوجد.

- تصبح البرامج الضارة مصطلحًا شائعًا يستخدم في عمليات مختلفة مثل الفيروسات وبرامج التجسس وبرامج الإعلانات المتسللة وأحصنة طروادة وغيرها التي تسبب مشاكل في الجهاز واتصالات الإنترنت. من ناحية أخرى ، تشرح برامج التجسس فقط جمع المعلومات من كمبيوتر إلى آخر دون أي إذن.

- تتسبب البرامج الضارة في إلحاق الضرر بأجهزة الكمبيوتر المختلفة والويب حيث يريد المستخدم أداء مهام مختلفة ولكن لا يمكن ذلك بسبب الأخطاء. من ناحية أخرى ، فإن برامج التجسس لا تأخذ سوى البيانات ولا تسبب أي ضرر أو صعوبات للمستخدم.

- تجعل البرامج الضارة نفسها مرئية وتظهر مرارًا وتكرارًا بينما تطلب من الناس تثبيت ملحقات مختلفة وادواري. من ناحية أخرى ، تعمل برامج التجسس في الخلفية وفي معظم الأحيان ، لا يعرف الأشخاص وجودها.

- تصبح برامج التجسس نوعًا من البرامج الضارة ، بينما لا تصبح كل البرامج الضارة برامج تجسس.